Võrguanalüsaator Wireshark

1. Sissejuhatus

Wireshark on tasuta ja avatud lähtekoodiga võrguanalüüsitarkvara, mis võimaldab jälgida ja analüüsida võrgu liiklust. See on kasulik tööriist mehhatroonikutele, elektrikutele ja külmatehnika spetsialistidele, kes vajavad süvitsi mõistmist võrguühenduste ja andmeside protokollide toimimisest.

Wireshark on vabavara, avatud lähtekoodiga ning üks parimaid täna saadaolevaid paketianalüsaatoreid.

Siin on mõned põhjused, miks inimesed Wiresharki kasutavad:

- Võrguadministraatorid kasutavad seda võrguprobleemide tõrkeotsinguks.

- Võrguturbeinsenerid kasutavad seda turvaprobleemide uurimiseks.

- QA (Quality Assurance Engineers) insenerid kasutavad seda võrgurakenduste kontrollimiseks.

- Arendajad kasutavad seda protokolli rakenduste silumiseks (debug).

- Õppurid kasutavad seda võrguprotokollide õppimiseks.

Wireshark võib olla abiks ka paljudes muudes olukordades.

Siin on välja toodud mõned Wiresharki funktsioonid:

- Saadaval UNIXi ja Windowsi jaoks.

- Jäädvustage reaalajas pakettandmeid võrguliidese kaudu.

- Avage failid, mis sisaldavad pakettandmeid, mis on jäädvustatud tcpdump/WinDump, Wiresharki ja paljude teiste pakettide püüdmise programmidega.

- Importige pakette tekstifailidest, mis sisaldavad pakettandmete hex dumps.

- Kuva paketid väga üksikasjaliku protokolliteabega.

- Salvestage jäädvustatud pakettandmed.

- Eksportige mõned või kõik paketid mitmes püüdmisfailivormingus.

- Filtreerige pakette paljude kriteeriumide alusel.

- Otsige pakette paljude kriteeriumide alusel.

- Värvige pakettkuva filtrite põhjal.

- Looge erinevat statistikat.

- … ja palju muud!

juhend Wiresharki paigaldamiseks ja esmaseks konfiguratsiooniks

1.1 Laadige alla Wireshark:

- Minge Wiresharki ametlikule veebisaidile:

- Aadress: Wireshark Download

- Valige oma operatsioonisüsteemile sobiv versioon:

- Windows: Valige .exe fail.

- macOS: Valige .dmg fail.

- Linux: Valige sobiv pakett oma Linuxi distributsioonile (nt .deb Debian/Ubuntu jaoks, .rpm Fedora/Red Hat jaoks).

1.2 Installige Wireshark:

- Käivitage allalaaditud installatsioonifail ja järgige ekraanil kuvatavaid juhiseid:

- Windows:

- Käivitage .exe fail.

- Järgige installiviisardi juhiseid.

- Installi käigus küsitakse teilt WinPcap või NPCap paigaldamist. Need on vajalikud võrgupakettide püüdmiseks.

- macOS:

- Käivitage .dmg fail.

- Lohistage Wireshark rakenduste kausta.

- Linux:

- Ubuntu/Debian: Avage terminal ja kasutage käsku

sudo apt install wireshark. - Fedora: Avage terminal ja kasutage käsku

sudo dnf install wireshark.

- Ubuntu/Debian: Avage terminal ja kasutage käsku

1.3 Esmane konfiguratsioon

Käivitage Wireshark:

- Avage Wireshark pärast installatsiooni lõpetamist:

- Windows ja macOS: Topeltklõpsake Wireshark ikoonil või avage see Start menüüst (Windows) või rakenduste kaustast (macOS).

- Linux: Käivitage Wireshark menüüst või kasutage terminalis käsku

wireshark.

Valige võrguliides:

- Avakuval näete nimekirja võrguadapteritest:

- Wiresharki avamisel kuvatakse teile nimekiri saadaolevatest võrguadapteritest.

- Iga adapteri kõrval on reaalajas graafik, mis näitab liikluse aktiivsust.

- Valige adapter, mille kaudu soovite liiklust jälgida (nt Ethernet või Wi-Fi):

- Klõpsake adapteril, mida soovite kasutada liikluse jälgimiseks.

- Kui te pole kindel, millist adapterit valida, vaadake, milline neist näitab aktiivset liiklust.

Jäädvustamise alustamine:

- Alustage liikluse jäädvustamist:

- Klõpsake valitud adapteri kõrval asuvat sinist haakristi (Start capturing packets) või kasutage klaviatuuri otseteed Ctrl+E.

- Wireshark hakkab nüüd püüdma kõiki pakette, mis liiguvad läbi valitud adapteri.

- Lõpetage liikluse jäädvustamine:

- Jäädvustamise peatamiseks klõpsake punasel ruudul (Stop capturing packets) või kasutage klaviatuuri otseteed Ctrl+E uuesti.

Liikluse filtreerimine ja analüüs:

- Filtreerige püütud liiklust:

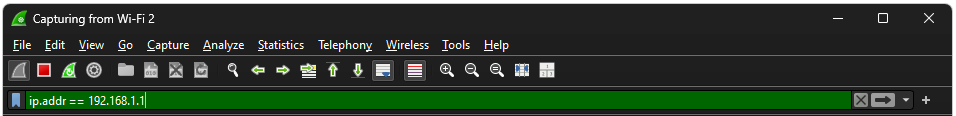

- Kasutage Wiresharki ülemises osas asuvat filtri riba, et sisestada filtreerimiskriteeriumid (nt

ip.addr == 192.168.1.1). - Filtrid aitavad teil keskenduda konkreetsetele liiklusvoogudele või protokollidele.

- Analüüsige püütud pakette:

- Wireshark pakub väga detailset vaadet igale püütud paketile, võimaldades teil näha paketi sisu, päiseid ja muud.

- Kasutage Wiresharki tööriistu ja funktsioone, et uurida ja analüüsida võrguliiklust.

Pakettide salvestamine ja eksportimine:

- Salvestage püütud liiklus:

- Wireshark võimaldab teil salvestada püütud pakette erinevates failivormingutes (nt .pcap).

- Pakettide salvestamiseks valige File > Save As ja määrake salvestuskoht ja failinimi.

- Eksportige pakettandmed:

- Wireshark võimaldab eksportida pakette erinevates formaatides (nt XML, CSV).

- Pakettide eksportimiseks valige File > Export Specified Packets ja määrake eksportimise valikud.

Lisafunktsioonid:

- Statistika ja graafikud:

- Wireshark pakub erinevaid statistika tööriistu, et analüüsida võrguliikluse mustreid ja mahtusid.

- Kasutage tööriistu nagu Protocol Hierarchy, Conversations ja Endpoints, et saada ülevaade võrguliiklusest.

- Värvikoodide kasutamine:

- Wireshark kasutab värvikoodide süsteemi, et aidata tuvastada erinevaid liiklustüüpe ja anomaaliaid.

- Kohandage värvikoodide reegleid vastavalt oma vajadustele, valides View > Coloring Rules.

See juhend peaks aitama teil alustada Wiresharki kasutamist võrguliikluse jäädvustamiseks ja analüüsimiseks. Wireshark on võimas tööriist, mis pakub palju võimalusi, ja selle põhjalikuks kasutamiseks tasub tutvuda ka ametliku dokumentatsiooni ja koolitusmaterjalidega.

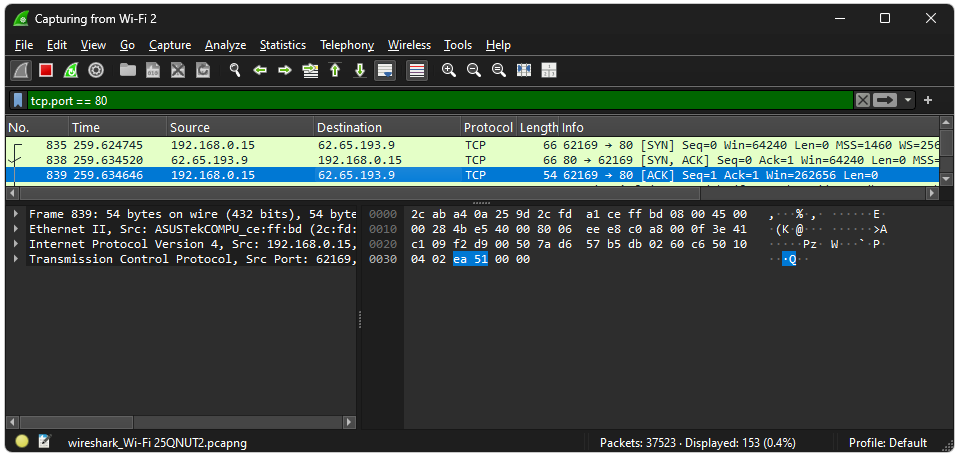

2. Pakettide Püük

- Alustage püüki:

- Valige sobiv võrguliides ja klõpsake sinisel haakristil (shark fin icon) akna vasakus ülanurgas.

- Wireshark hakkab nüüd püüdma kõiki võrgu kaudu liiklevaid pakette.

- Peatage püük:

- Kui olete piisavalt liiklust püüdnud, peatage püük punase ruudu ikooniga (stop button).

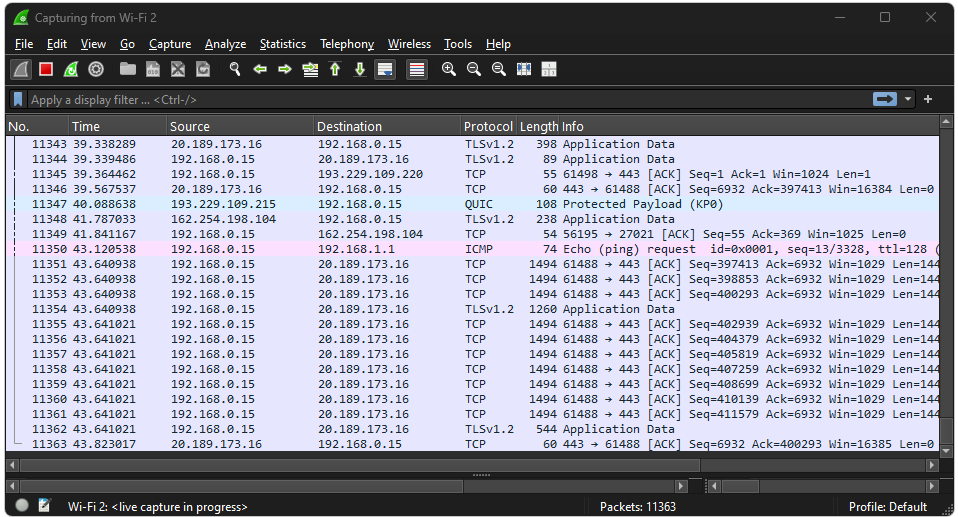

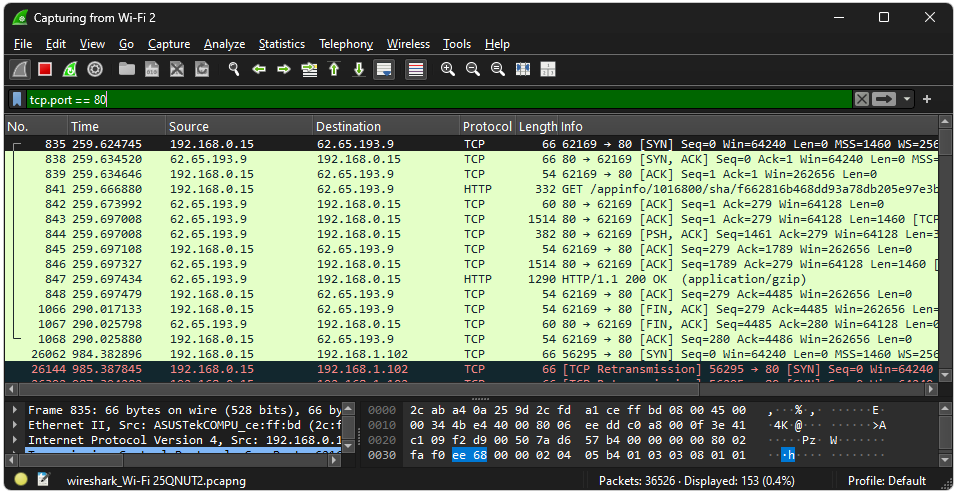

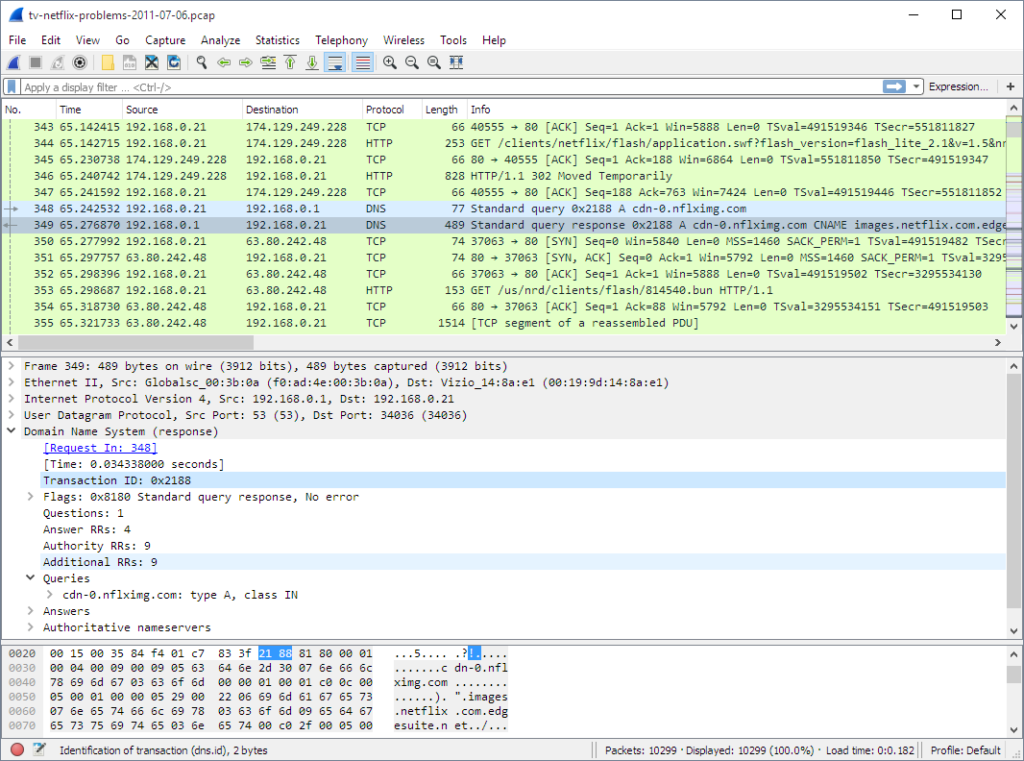

3. Püütud Andmete Analüüs

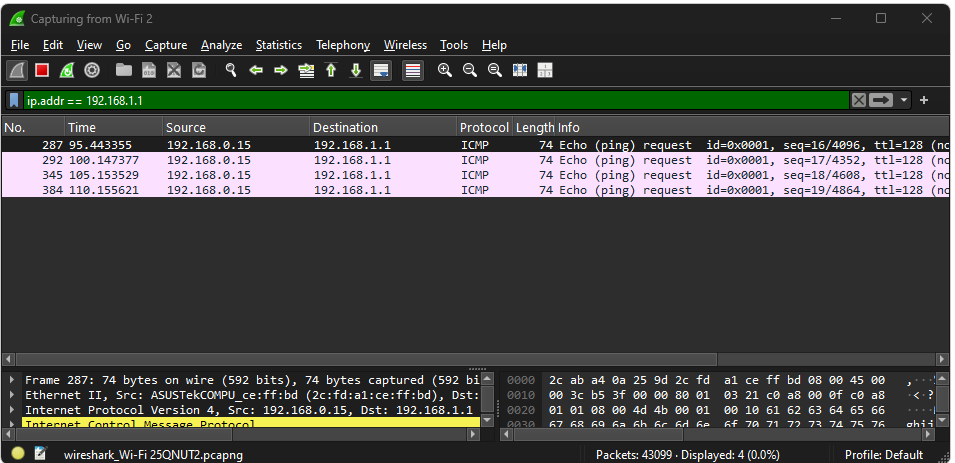

- Filtreerimine:

- Wireshark võimaldab filtreerida konkreetseid pakette, kasutades filtrivälja akna ülaosas.

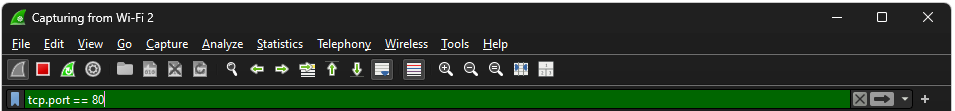

- Näited:

ip.addr == 192.168.1.1(filtreerib kogu liikluse, mis on seotud konkreetse IP-aadressiga)tcp.port == 80(filtreerib kogu TCP liikluse, mis kasutab porti 80)

- Protokolli dekodeerimine:

- Iga püüdmise ajal püütud pakett kuvatakse Wiresharki aknas koos üksikasjaliku protokollianalüüsiga.

- Klõpsake paketi peal, et näha selle üksikasju ja struktureeritud dekodeeringut.

- Statistika ja graafikud:

- Wireshark pakub mitmeid tööriistu statistika ja graafikute loomiseks.

- Menüüst valige Statistics ja seejärel soovitud alammenüü (nt Protocol Hierarchy, Conversations, IO Graphs).

4. Kasulikud Viited ja Ressursid

- Wireshark Documentation: Wireshark Documentation

- Wireshark User’s Guide: Wireshark User’s Guide PDF

- Wireshark Wiki: Wireshark Wiki

Kokkuvõte

Wireshark on võimas tööriist, mis võib aidata mehhatroonikutel, elektrikutel ja külmatehnika spetsialistidel paremini mõista ja lahendada võrguühenduste ja andmeside probleemid. See kasutusjuhend peaks andma teile põhiteadmised ja oskused Wiresharki kasutamiseks, et hakata analüüsima ja lahendama võrgu probleeme.

2. KUVAFILTRID WIRESHARKILE

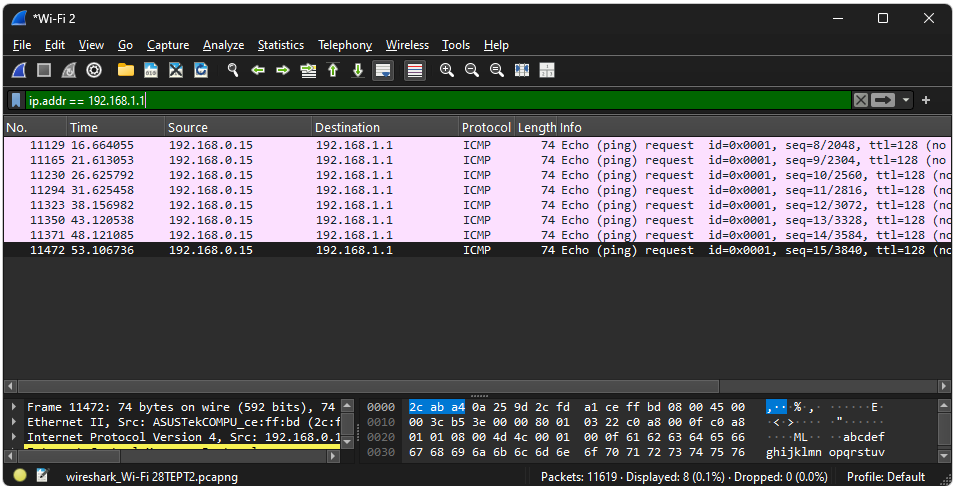

1. IP-aadressi Filtreerimine

Wireshark on võimas võrguanalüsaator, mis võimaldab kasutajatel jälgida ja analüüsida võrgu liiklust. Üks peamisi Wiresharki funktsioone on kuvafiltrite kasutamine, mis võimaldab kasutajatel filtreerida liiklust konkreetsete kriteeriumite alusel. IP-aadressi filtreerimine on üks kõige sagedamini kasutatavaid filtreerimismeetodeid, mis võimaldab jälgida ja analüüsida liiklust kindlate IP-aadresside põhjal.

IP-aadressi Põhised Filtrid

Filtreerimine IP-aadressi Alusel

Filtreerimine IP-aadressi alusel võimaldab kasutajatel jälgida ja analüüsida liiklust, mis on seotud konkreetsete IP-aadressidega. See on kasulik võrgutõrgete diagnoosimisel, turvalisuse jälgimisel ja võrguliikluse analüüsimisel.

- IP-aadressi põhine filtreerimine: Wireshark võimaldab filtreerida pakette, mis on saadetud kindlast IP-aadressist või saadud kindlale IP-aadressile.

- Näide: Jälgida kogu liiklust, mis on saadetud IP-aadressilt 192.168.1.1.

- Filtrikäsud:

ip.addr == 192.168.1.1(filtreerib kõik paketid, kus lähte- või sihtaadress on 192.168.1.1)ip.src == 192.168.1.1(filtreerib paketid, kus lähteaadress on 192.168.1.1)ip.dst == 192.168.1.1(filtreerib paketid, kus sihtaadress on 192.168.1.1)

Kuidas Jälgida ja Filtreerida Liiklust Konkreetsete IP-aadresside Põhjal

- Lähte- ja sihtaadressi filtreerimine: Wiresharkis saab määrata filtreid, mis põhinevad kas lähte- või sihtaadressil. See võimaldab jälgida, kuidas konkreetne seade suhtleb võrgus.

- Näide: Kui soovite jälgida kõiki pakette, mis on saadetud IP-aadressilt 10.0.0.1 teisele IP-aadressile, võite kasutada filtrit

ip.src == 10.0.0.1.

- Näide: Kui soovite jälgida kõiki pakette, mis on saadetud IP-aadressilt 10.0.0.1 teisele IP-aadressile, võite kasutada filtrit

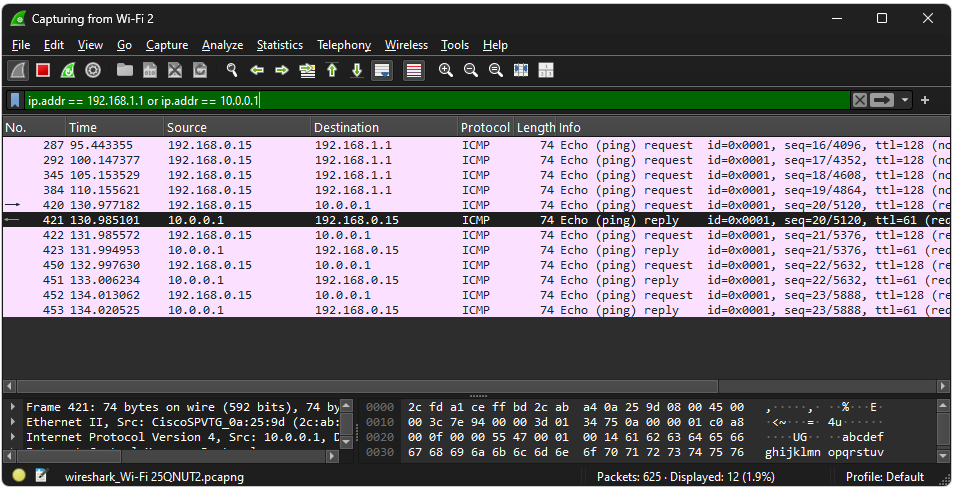

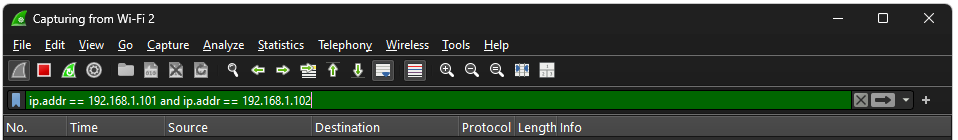

- Mitme IP-aadressi filtreerimine: Võimalik on ka jälgida liiklust mitme IP-aadressi vahel, kasutades loogilisi operaatorid nagu

andjaor.- Näide: Filtreerimiseks, mis hõlmab pakette kahest IP-aadressist (192.168.1.1 ja 10.0.0.1), kasutage filtrit

ip.addr == 192.168.1.1 or ip.addr == 10.0.0.1.

- Näide: Filtreerimiseks, mis hõlmab pakette kahest IP-aadressist (192.168.1.1 ja 10.0.0.1), kasutage filtrit

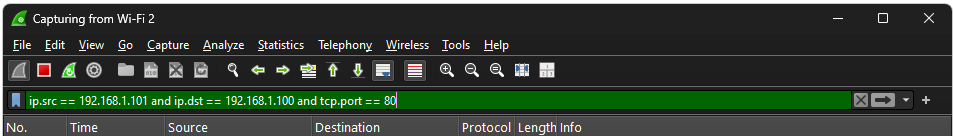

Näide IP-aadressi Filtreerimisest Wiresharkis

Ettevõtte Võrgustruktuur:

- Server: 192.168.1.100

- Tööjaam 1: 192.168.1.101

- Tööjaam 2: 192.168.1.102

Jälgimine ja Filtreerimine:

- Serveri liiklus: Jälgida kogu liiklust, mis läheb serverisse ja serverist (192.168.1.100).

- Filtrikäsk:

ip.addr == 192.168.1.100 - Tööjaamadevaheline liiklus: Jälgida tööjaamadevahelist liiklust (192.168.1.101 ja 192.168.1.102).

- Filtrikäsk:

ip.addr == 192.168.1.101 and ip.addr == 192.168.1.102

Kuidas Luua ja Kasutada Kuvafiltreid Wiresharkis

- Wiresharki avamine ja liikluse jälgimine:

- Käivitage Wireshark ja valige võrguliides, mida soovite jälgida.

- Vajutage nuppu “Start” liikluse jälgimiseks.

- Filtri määramine:

- Sisestage filtrikäsud Wiresharki filtripaneelile ja vajutage “Enter”.

- Näiteks, sisestage

ip.addr == 192.168.1.1kogu liikluse filtreerimiseks, mis on seotud IP-aadressiga 192.168.1.1.

- Filtri rakendamine ja analüüs:

- Wireshark kuvab ainult need paketid, mis vastavad määratud filtrile.

- Analüüsige filtreeritud liiklust, et tuvastada probleemid või jälgida võrguaktiivsust.

Kokkuvõte

IP-aadressi filtreerimine Wiresharkis on võimas vahend, mis võimaldab kasutajatel jälgida ja analüüsida liiklust konkreetsete IP-aadresside põhjal. Filtrid nagu ip.addr, ip.src ja ip.dst aitavad määratleda, millist liiklust jälgida, muutes võrgutõrgete diagnoosimise ja võrgu turvalisuse jälgimise lihtsamaks. Näited ja juhised filtrite seadistamiseks Wiresharkis aitavad kasutajatel tõhusalt liiklust jälgida ja analüüsida, pakkudes selge ülevaate võrgu toimimisest.

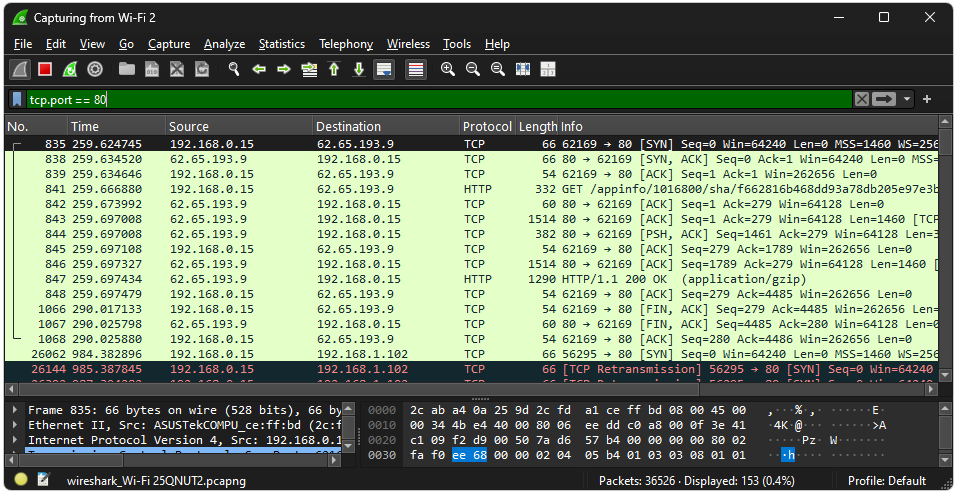

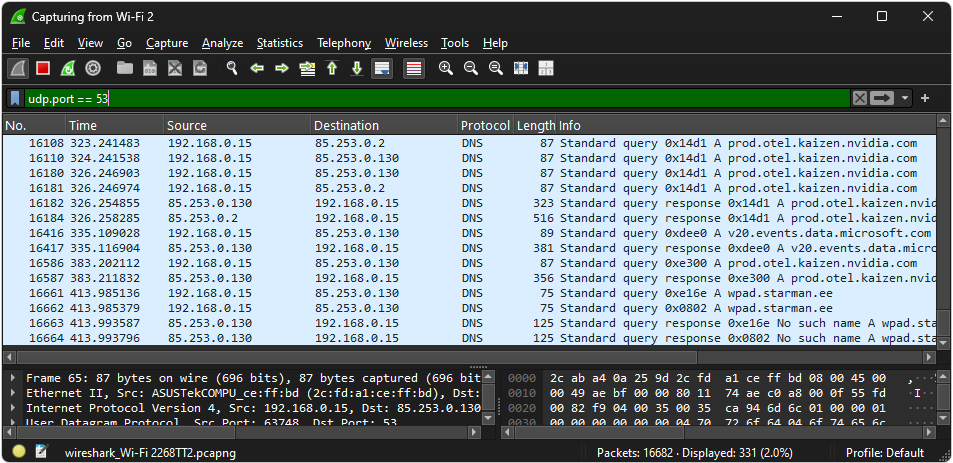

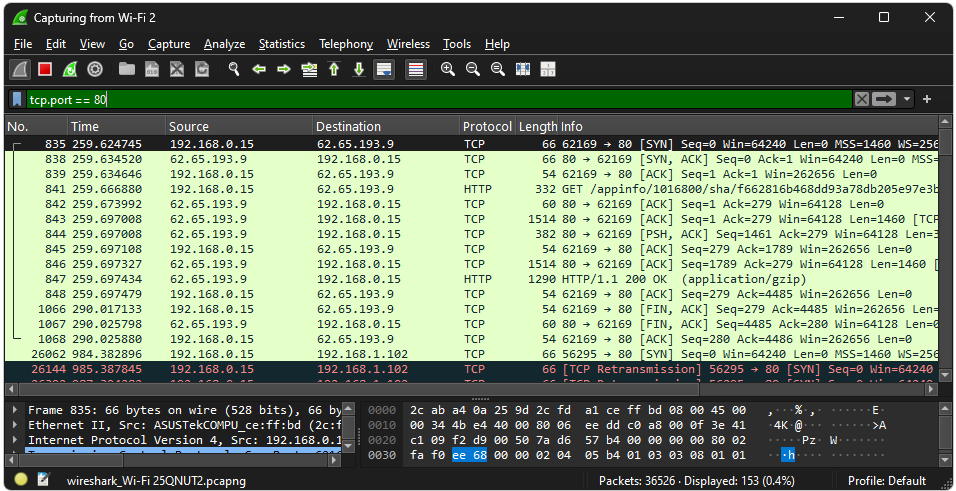

2. Portide Filtreerimine

Wireshark võimaldab filtreerida võrgu liiklust mitte ainult IP-aadresside, vaid ka portide alusel. Portide filtreerimine on kasulik, et jälgida liiklust, mis on seotud konkreetsete rakenduste või teenustega, kuna paljud protokollid ja teenused kasutavad kindlaid portnumbreid.

Portide Põhised Filtrid

Filtreerimine Portnumbrite Alusel

Filtreerimine portnumbrite alusel võimaldab kasutajatel jälgida ja analüüsida liiklust, mis liigub kindlate portide kaudu. See on kasulik rakenduste ja teenuste analüüsimisel, turvalisuse jälgimisel ning võrgutõrgete diagnoosimisel.

- Portide põhine filtreerimine: Wireshark võimaldab filtreerida pakette, mis on seotud kindlate pordi numbritega. Seda saab teha nii lähte- kui ka sihtportide alusel.

- Näide: Jälgida kogu liiklust, mis kasutab porti 80 (HTTP).

- Filtrikäsud:

tcp.port == 80(filtreerib kõik TCP paketid, mis kasutavad porti 80)udp.port == 53(filtreerib kõik UDP paketid, mis kasutavad porti 53)tcp.srcport == 443(filtreerib TCP paketid, kus lähteport on 443)udp.dstport == 67(filtreerib UDP paketid, kus sihtport on 67)

Kuidas Jälgida ja Filtreerida Liiklust Kindlate Portide Järgi

- Lähte- ja sihtportide filtreerimine: Wiresharkis saab määrata filtreid, mis põhinevad kas lähte- või sihtportidel. See võimaldab jälgida, kuidas konkreetsed teenused või rakendused suhtlevad võrgus.

- Näide: Kui soovite jälgida kõiki pakette, mis on saadetud lähteporti 22 kaudu (SSH), võite kasutada filtrit

tcp.srcport == 22.

- Näide: Kui soovite jälgida kõiki pakette, mis on saadetud lähteporti 22 kaudu (SSH), võite kasutada filtrit

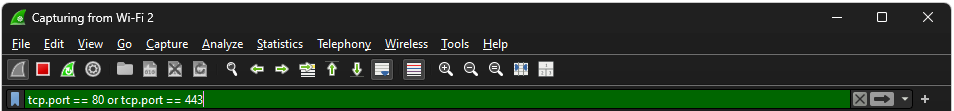

- Mitme pordi filtreerimine: Võimalik on ka jälgida liiklust mitme pordi vahel, kasutades loogilisi operaatorid nagu

andjaor.- Näide: Filtreerimiseks, mis hõlmab liiklust portide 80 ja 443 vahel, kasutage filtrit

tcp.port == 80 or tcp.port == 443.

- Näide: Filtreerimiseks, mis hõlmab liiklust portide 80 ja 443 vahel, kasutage filtrit

Näide Portide Filtreerimisest Wiresharkis

Ettevõtte võrgustruktuur:

- Veebiserver: Port 80 (HTTP)

- Turvaprotsess: Port 443 (HTTPS)

- DNS-server: Port 53 (UDP)

Jälgimine ja filtreerimine:

- Veebiliiklus: Jälgida kogu liiklust, mis kasutab HTTP porti (80).

- Filtrikäsk:

tcp.port == 80 - Turvaline veebiliiklus: Jälgida kogu liiklust, mis kasutab HTTPS porti (443).

- Filtrikäsk:

tcp.port == 443 - DNS Liiklus: Jälgida kogu liiklust, mis kasutab DNS porti (53).

- Filtrikäsk:

udp.port == 53

Kuidas Luua ja Kasutada Kuvafiltreid Wiresharkis

- Wiresharki avamine ja liikluse Jälgimine:

- Käivitage Wireshark ja valige võrguliides, mida soovite jälgida.

- Vajutage nuppu “Start” liikluse jälgimiseks.

- Filtri määramine:

- Sisestage filtrikäsud Wiresharki filtripaneelile ja vajutage “Enter”.

- Näiteks, sisestage

tcp.port == 80kogu liikluse filtreerimiseks, mis on seotud portiga 80.

- Filtri rakendamine ja analüüs:

- Wireshark kuvab ainult need paketid, mis vastavad määratud filtrile.

- Analüüsige filtreeritud liiklust, et tuvastada probleemid või jälgida võrguaktiivsust.

Kokkuvõte

Portide filtreerimine Wiresharkis on oluline funktsioon, mis võimaldab kasutajatel jälgida ja analüüsida liiklust kindlate portnumbrite alusel. Filtrid nagu tcp.port, udp.port, tcp.srcport ja udp.dstport aitavad määratleda, millist liiklust jälgida, muutes võrgutõrgete diagnoosimise ja võrgu turvalisuse jälgimise lihtsamaks. Näited ja juhised filtrite seadistamiseks Wiresharkis aitavad kasutajatel tõhusalt liiklust jälgida ja analüüsida, pakkudes selge ülevaate võrgu toimimisest ja rakenduste suhtlemisest.

3. Protokolli Filtreerimine

Wireshark võimaldab filtreerida võrgu liiklust mitte ainult IP-aadresside ja portide, vaid ka protokollide alusel. Protokolli filtreerimine on kasulik, et jälgida ja analüüsida liiklust, mis kasutab kindlaid protokolle, nagu TCP, UDP või ICMP. See võimaldab sügavamat ülevaadet võrgu toimimisest ja aitab tõrkeotsingul ning turvalisuse jälgimisel.

Protokollipõhised Filtrid

Filtreerimine Protokollide Alusel

Filtreerimine protokollide alusel võimaldab kasutajatel jälgida ja analüüsida liiklust, mis kasutab kindlaid protokolle. See on kasulik võrgu toimimise mõistmiseks, turvalisuse jälgimiseks ja võrgutõrgete diagnoosimiseks.

- Protokollipõhine filtreerimine: Wireshark võimaldab filtreerida pakette, mis on seotud kindlate protokollidega, nagu TCP, UDP, ICMP jt.

- Näide: Jälgida kogu liiklust, mis kasutab TCP protokolli.

- Filtrikäsud:

tcp(filtreerib kõik TCP paketid)udp(filtreerib kõik UDP paketid)icmp(filtreerib kõik ICMP paketid)http(filtreerib kõik HTTP paketid)dns(filtreerib kõik DNS paketid)

Kuidas Jälgida ja Filtreerida Liiklust Konkreetsete Protokollide Järgi

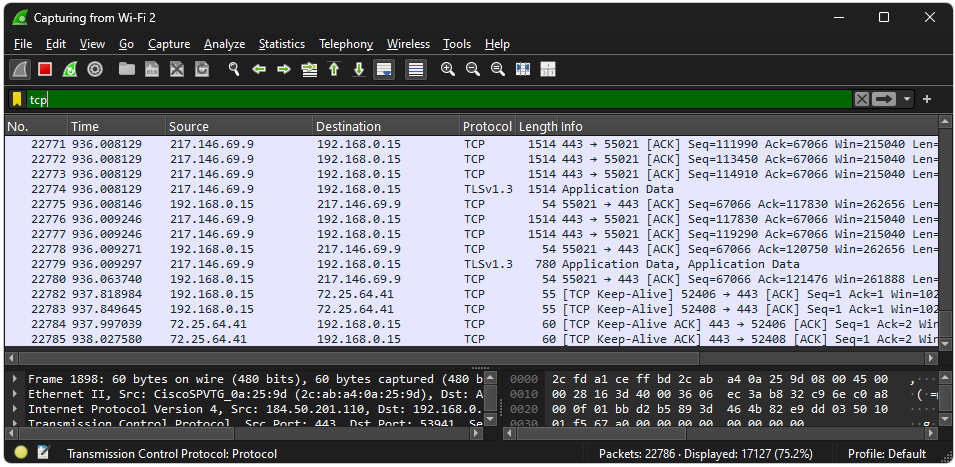

- TCP ja UDP filtreerimine: Wiresharkis saab määrata filtreid, mis põhinevad TCP või UDP protokollidel. See võimaldab jälgida, kuidas andmeedastus toimub võrgu erinevate osade vahel.

- Näide: Kui soovite jälgida kõiki pakette, mis kasutavad TCP protokolli, võite kasutada filtrit

tcp.

- Näide: Kui soovite jälgida kõiki pakette, mis kasutavad TCP protokolli, võite kasutada filtrit

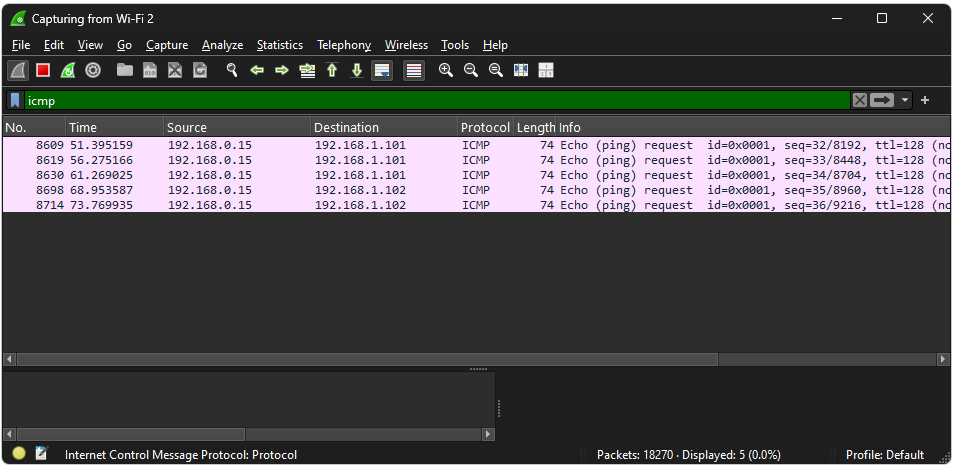

- ICMP filtreerimine: ICMP protokolli filtreerimine on kasulik võrgudiagnostikas, näiteks ping-käskude ja vastuste jälgimisel.

- Näide: Jälgida kõiki ping-päringuid ja vastuseid, kasutades filtrit

icmp.

- Näide: Jälgida kõiki ping-päringuid ja vastuseid, kasutades filtrit

Näide Protokolli Filtreerimisest Wiresharkis

Ettevõtte Võrgustruktuur:

- Veebiserver: Kasutab HTTP (port 80) ja HTTPS (port 443) protokolle

- DNS-server: Kasutab DNS protokolli (port 53)

- Tööjaamad: Kasutavad erinevaid protokolle suhtlemiseks ja andmevahetuseks

Jälgimine ja Filtreerimine:

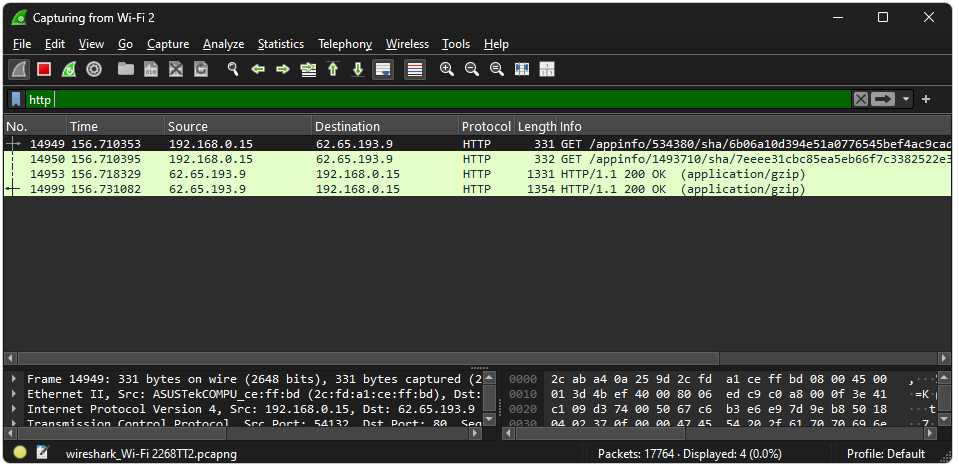

- HTTP liiklus: Jälgida kogu liiklust, mis kasutab HTTP protokolli.

- Filtrikäsk:

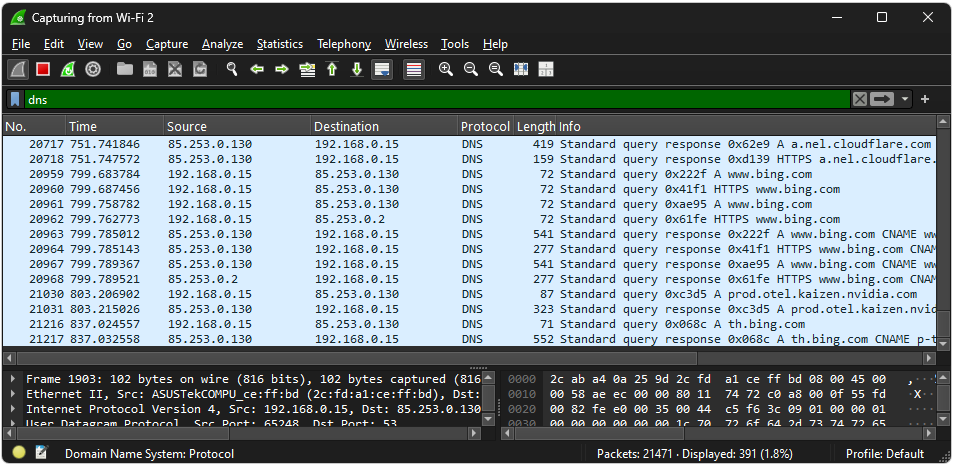

http - DNS liiklus: Jälgida kogu liiklust, mis kasutab DNS protokolli.

- Filtrikäsk:

dns - ICMP liiklus: Jälgida kogu liiklust, mis kasutab ICMP protokolli.

- Filtrikäsk:

icmp

Kuidas Luua ja Kasutada Kuvafiltreid Wiresharkis

- Wiresharki avamine ja liikluse jälgimine:

- Käivitage Wireshark ja valige võrguliides, mida soovite jälgida.

- Vajutage nuppu “Start” liikluse jälgimiseks.

- Filtri määramine:

- Sisestage filtrikäsud Wiresharki filtripaneelile ja vajutage “Enter”.

- Näiteks, sisestage

tcpkogu TCP liikluse filtreerimiseks.

- Filtri rakendamine ja analüüs:

- Wireshark kuvab ainult need paketid, mis vastavad määratud filtrile.

- Analüüsige filtreeritud liiklust, et tuvastada probleemid või jälgida võrguaktiivsust.

Kokkuvõte

Protokolli filtreerimine Wiresharkis on oluline funktsioon, mis võimaldab kasutajatel jälgida ja analüüsida liiklust kindlate protokollide alusel. Filtrid nagu tcp, udp, icmp, http ja dns aitavad määratleda, millist liiklust jälgida, muutes võrgutõrgete diagnoosimise ja võrgu turvalisuse jälgimise lihtsamaks. Näited ja juhised filtrite seadistamiseks Wiresharkis aitavad kasutajatel tõhusalt liiklust jälgida ja analüüsida, pakkudes selge ülevaate võrgu toimimisest ja erinevate protokollide kasutamisest.

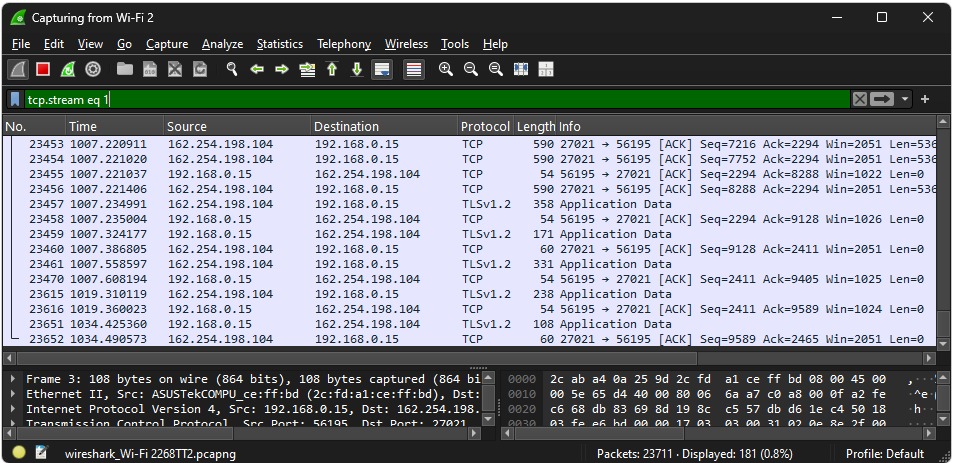

4. Voo Filtreerimine

Wireshark võimaldab mitte ainult IP-aadressi, pordi ja protokolli alusel filtreerida liiklust, vaid ka konkreetsete andmevoogude alusel. Voo filtreerimine on kasulik, et jälgida ja analüüsida konkreetseid andmevooge, mis liiguvad seadmete vahel, võimaldades detailset liikluse analüüsi ja tõrkeotsingut.

Voopõhised Filtrid

Voo Jälgimine ja Filtreerimine

Voo jälgimine ja filtreerimine võimaldab kasutajatel keskenduda konkreetsetele andmevoogudele, mis liiguvad seadmete vahel. Andmevoog koosneb seotud andmepakettidest, mis liiguvad lähteaadressilt sihtaadressile läbi kindla protokolli ja portide.

- Voo põhine filtreerimine: Wireshark võimaldab filtreerida konkreetseid andmevooge, kasutades erinevaid parameetreid, nagu IP-aadressid, portnumbrid ja protokollid.

- Näide: Jälgida kõiki pakette, mis liiguvad IP-aadressilt 192.168.1.1 IP-aadressile 192.168.1.2, kasutades TCP protokolli ja porti 80.

- Filtrikäsud:

ip.src == 192.168.1.1 and ip.dst == 192.168.1.2 and tcp.port == 80tcp.stream eq 1(filtreerib konkreetse TCP voo, mille voonumber on 1)

Kuidas Jälgida ja Filtreerida Konkreetseid Andmevooge

- Spetsiifiliste voogude filtreerimine: Wireshark võimaldab filtreerida ja jälgida andmevooge, kasutades täpseid parameetreid, nagu lähteaadress, sihtaadress, portnumbrid ja protokollid.

- Näide: Kui soovite jälgida kõiki pakette, mis liiguvad lähteaadressilt 10.0.0.1 sihtaadressile 10.0.0.2, kasutage filtrit

ip.src == 10.0.0.1 and ip.dst == 10.0.0.2.

- Näide: Kui soovite jälgida kõiki pakette, mis liiguvad lähteaadressilt 10.0.0.1 sihtaadressile 10.0.0.2, kasutage filtrit

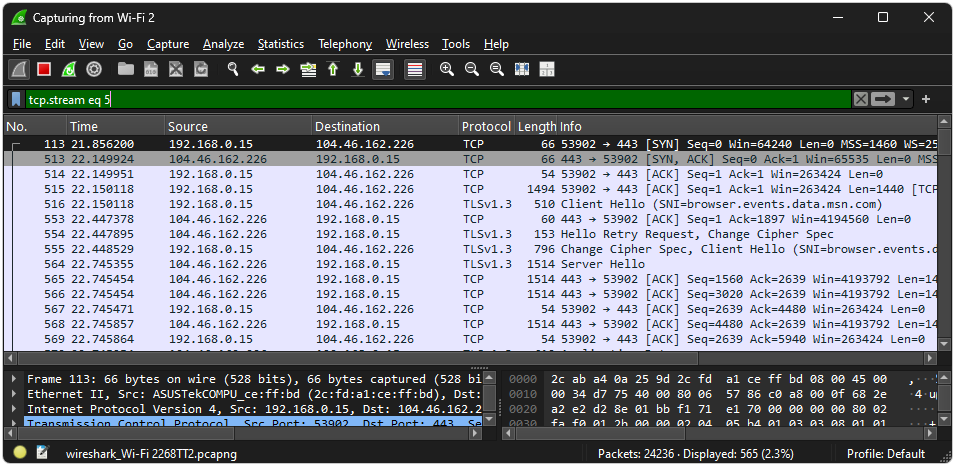

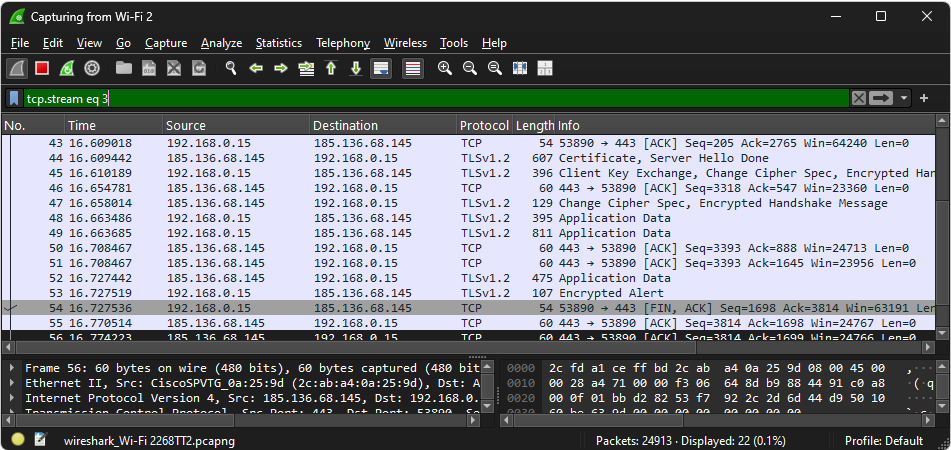

- Voonumbrite kasutamine: Wireshark määrab igale TCP voole unikaalse voonumbri, mida saab kasutada konkreetse voo filtreerimiseks ja analüüsimiseks.

- Näide: Konkreetse TCP voo jälgimiseks, mille voonumber on 5, kasutage filtrit

tcp.stream eq 5.

- Näide: Konkreetse TCP voo jälgimiseks, mille voonumber on 5, kasutage filtrit

Näide Voo Filtreerimisest Wiresharkis

Ettevõtte võrgustruktuur:

- Veebiserver: 192.168.1.100 (kasutab porti 80)

- Tööjaam 1: 192.168.1.101

- Tööjaam 2: 192.168.1.102

Jälgimine ja Filtreerimine:

- Tööjaam 1 ja veebiserver: Jälgida kogu liiklust, mis liigub tööjaamast 1 (192.168.1.101) veebiserverisse (192.168.1.100) läbi TCP protokolli ja porti 80.

- Filtrikäsk:

ip.src == 192.168.1.101 and ip.dst == 192.168.1.100 and tcp.port == 80 - Konkreetne TCP voo jälgimine: Jälgida konkreetset TCP voogu, mille voonumber on 3.

- Filtrikäsk:

tcp.stream eq 3

Kuidas Luua ja Kasutada Kuvafiltreid Wiresharkis

- Wiresharki avamine ja liikluse jälgimine:

- Käivitage Wireshark ja valige võrguliides, mida soovite jälgida.

- Vajutage nuppu “Start” liikluse jälgimiseks.

- Filtri määramine:

- Sisestage filtrikäsud Wiresharki filtripaneelile ja vajutage “Enter”.

- Näiteks, sisestage

ip.src == 192.168.1.101 and ip.dst == 192.168.1.100 and tcp.port == 80konkreetse voo filtreerimiseks.

- Filtri rakendamine ja analüüs:

- Wireshark kuvab ainult need paketid, mis vastavad määratud filtrile.

- Analüüsige filtreeritud liiklust, et tuvastada probleemid või jälgida võrguaktiivsust.

Kokkuvõte

Voo filtreerimine Wiresharkis on võimas funktsioon, mis võimaldab kasutajatel jälgida ja analüüsida konkreetseid andmevooge. Filtrid, mis põhinevad IP-aadressidel, portnumbritel ja protokollidel, aitavad määratleda, millist liiklust jälgida, muutes võrgutõrgete diagnoosimise ja võrgu turvalisuse jälgimise lihtsamaks. Näited ja juhised filtrite seadistamiseks Wiresharkis aitavad kasutajatel tõhusalt liiklust jälgida ja analüüsida, pakkudes selge ülevaate võrgu toimimisest ja konkreetsete voogude kasutamisest.

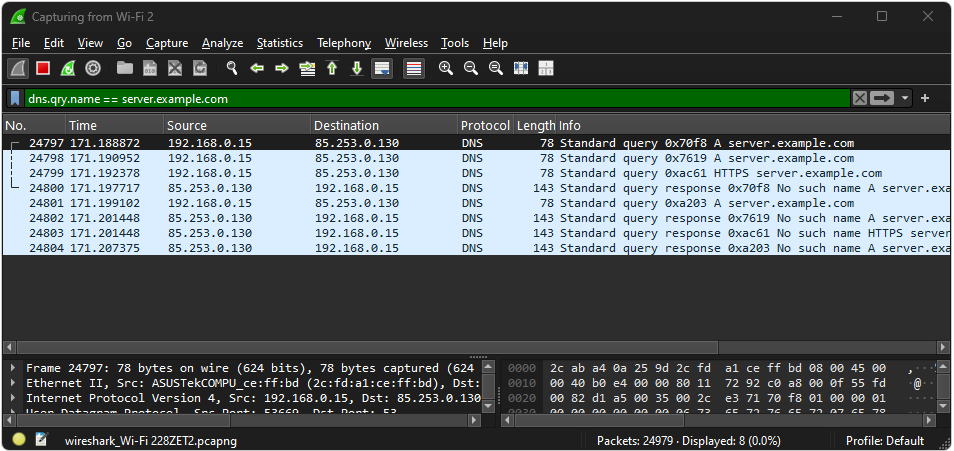

5. Hostinime Filtreerimine

Wireshark võimaldab filtreerida võrgu liiklust ka hostinimede alusel, mis on eriti kasulik, kui soovite jälgida liiklust konkreetsete seadmete vahel ilma IP-aadresse meelde jätmata. Hostinime filtreerimine võib lihtsustada võrguadministraatorite ja analüütikute tööd, pakkudes lihtsamat ja intuitiivsemat viisi võrguliikluse jälgimiseks ja analüüsimiseks.

Hostinime Põhised Filtrid

Filtreerimine Hostinimede Alusel

Filtreerimine hostinimede alusel võimaldab kasutajatel jälgida ja analüüsida liiklust, kasutades seadmete hostinimesid. See on kasulik, kui IP-aadresse on raske meeles pidada või kui seadmete IP-aadressid võivad muutuda, kuid hostinimed jäävad samaks.

- Hostinime põhine filtreerimine: Wireshark võimaldab filtreerida pakette, mis on seotud kindlate hostinimedega. See toimub läbi DNS päringute, kus hostinimed tõlgitakse IP-aadressideks.

- Näide: Jälgida kogu liiklust, mis on seotud hostinimega “server.example.com”.

- Filtrikäsud:

dns.qry.name == server.example.com(filtreerib kõik paketid, mis on seotud hostinimega “server.example.com”)

Kuidas Kasutada Hostinimesid Liikluse Filtreerimiseks

- DNS päringud ja vastused: Wireshark saab kasutada DNS päringuid ja vastuseid hostinimede tõlkimiseks IP-aadressideks, võimaldades filtreerida liiklust hostinimede alusel.

- Näide: Kui soovite jälgida kogu liiklust hostinime “www.google.com” põhjal, teeb Wireshark DNS päringu, et tuvastada vastav IP-aadress, ja filtreerib liiklust selle IP-aadressi alusel.

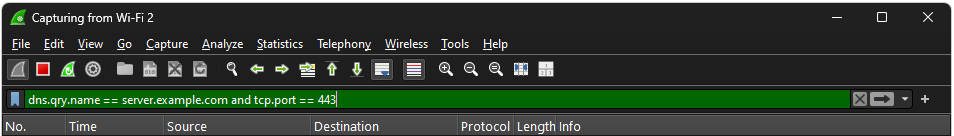

- Hostinime filtreerimise kombinatsioon: Wireshark võimaldab kombineerida hostinime filtreid teiste filtritega, nagu portnumbrid ja protokollid, et saada täpsem ülevaade liiklusest.

- Näide: Filtreerida kogu HTTPS liiklust, mis on seotud hostinimega “secure.example.com”.

- Filtrikäsk:

dns.qry.name == secure.example.com and tcp.port == 443

- Filtrikäsk:

- Näide: Filtreerida kogu HTTPS liiklust, mis on seotud hostinimega “secure.example.com”.

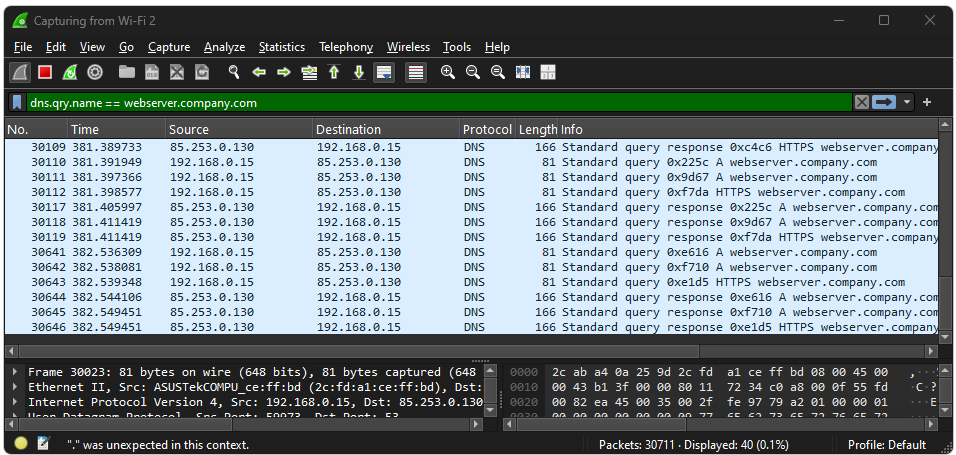

Näide Hostinime Filtreerimisest Wiresharkis

Ettevõtte Võrgustruktuur:

- Veebiserver: Hostinimi “webserver.company.com”

- Tööjaam 1: Hostinimi “workstation1.company.com”

- Tööjaam 2: Hostinimi “workstation2.company.com”

Jälgimine ja Filtreerimine:

- Veebiserveri liiklus: Jälgida kogu liiklust, mis on seotud veebiserveri hostinimega “webserver.company.com”.

- Filtrikäsk:

dns.qry.name == webserver.company.com - Tööjaama liiklus: Jälgida kogu liiklust, mis on seotud tööjaama 1 hostinimega “workstation1.company.com”.

- Filtrikäsk:

dns.qry.name == workstation1.company.com

Kuidas Luua ja Kasutada Hostinime Kuvafiltreid Wiresharkis

- Wiresharki avamine ja liikluse jälgimine:

- Käivitage Wireshark ja valige võrguliides, mida soovite jälgida.

- Vajutage nuppu “Start” liikluse jälgimiseks.

- DNS päringud ja hostinime tuvastamine:

- Veenduge, et Wireshark suudab lahendada DNS päringud ja vastused, et tuvastada hostinimed ja nende vastavad IP-aadressid.

- Filtri määramine:

- Sisestage filtrikäsud Wiresharki filtripaneelile ja vajutage “Enter”.

- Näiteks, sisestage

dns.qry.name == webserver.company.comkogu liikluse filtreerimiseks, mis on seotud hostinimega “webserver.company.com”.

- Filtri rakendamine ja analüüs:

- Wireshark kuvab ainult need paketid, mis vastavad määratud filtrile.

- Analüüsige filtreeritud liiklust, et tuvastada probleemid või jälgida võrguaktiivsust.

Kokkuvõte

Hostinime filtreerimine Wiresharkis on kasulik funktsioon, mis võimaldab kasutajatel jälgida ja analüüsida liiklust konkreetsete seadmete hostinimede alusel. Filtrid, mis kasutavad hostinimesid, muudavad võrgutõrgete diagnoosimise ja võrgu turvalisuse jälgimise lihtsamaks ja intuitiivsemaks. Näited ja juhised filtrite seadistamiseks Wiresharkis aitavad kasutajatel tõhusalt liiklust jälgida ja analüüsida, pakkudes selge ülevaate võrgu toimimisest ja hostinimede kasutamisest.